FileHash 6.0.0.1400 Crackeado Download Grátis

FileHash Crackeado Imagine enviar um arquivo crítico para o outro lado do mundo. Como ter certeza de que ele chegará perfeitamente intacto, sem um único byte alterado? Ou, ao baixar um novo aplicativo, como verificar se é o artigo original e não uma cópia adulterada e maliciosa? A resposta para esses dilemas digitais modernos é uma ferramenta poderosa, embora muitas vezes invisível, o hash de arquivo. Essa sequência única de caracteres atua como uma impressão digital, um pilar fundamental para garantir segurança, confiança e integridade em nosso mundo interconectado.

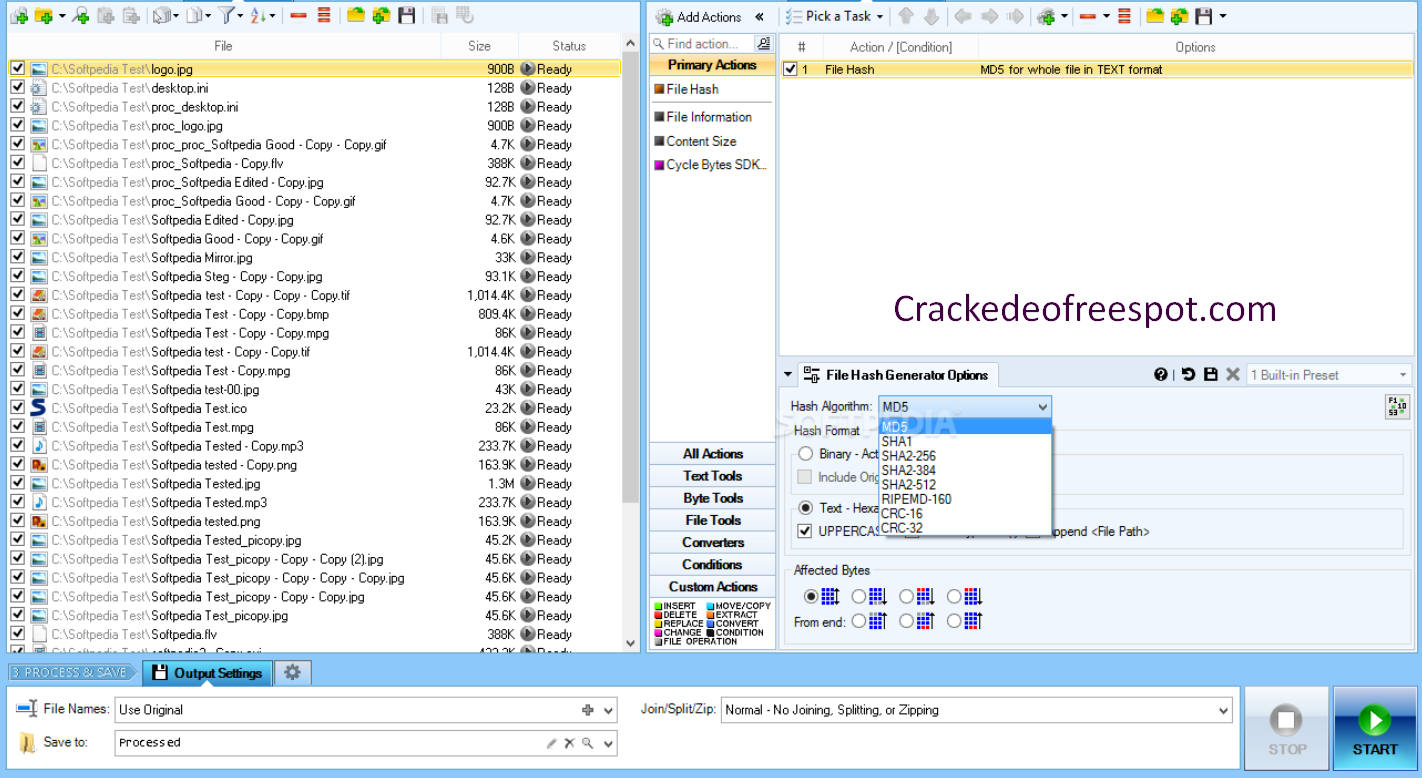

Visão geral:

Além disso, Em sua essência, um hash de arquivo é o produto de uma função de hash criptográfica. Trata-se de um algoritmo sofisticado que processa qualquer arquivo de entrada — seja um pequeno documento de texto ou um enorme arquivo de vídeo — e gera uma sequência de letras e números de comprimento fixo. Além disso, Essa saída, conhecida como resumo ou soma de verificação, é extremamente sensível. Alterar até mesmo um único bit no arquivo original fará com que a função de hash produza um resultado radicalmente diferente. Essa propriedade única a torna um mecanismo ideal para verificar se um arquivo é autêntico e inalterado.

Principais características:

O poder do hash de arquivos se baseia em vários recursos críticos:

- Unicidade: Além disso, Idealmente, cada arquivo único produz um hash totalmente único. Isso permite uma identificação precisa.

- Efeito Avalanche: Uma alteração minúscula na entrada (como alterar um caractere) cria um efeito em cascata que resulta em uma saída de hash completamente irreconhecível.

- Irreversibilidade: Além disso, Funções hash são operações unidirecionais. É computacionalmente impossível fazer engenharia reversa dos dados do arquivo original a partir do seu hash, um recurso crucial para a segurança.

O que há de novo?

Além disso, campo da criptografia é dinâmico, e o hashing evolui para atender a novas ameaças e demandas de desempenho.

- A Ascensão do SHA-3: Além disso, À medida que vulnerabilidades foram descobertas em algoritmos mais antigos, como MD5 e SHA-1, surgiu a necessidade de um padrão mais seguro. O SHA-3, baseado em uma nova arquitetura chamada Keccak, oferece uma alternativa robusta e preparada para o futuro.

- A Necessidade de Velocidade – BLAKE3: Um algoritmo mais recente, o BLAKE3, foi projetado para oferecer velocidade e eficiência impressionantes, aproveitando o processamento paralelo para superar significativamente o SHA-256. É ideal para aplicações que precisam verificar grandes conjuntos de dados ou realizar desduplicação rápida.

- Fundação Blockchain: Além disso, hashing é a espinha dorsal imutável da tecnologia blockchain.

Vantagens:

- Garante a integridade: fornece um método confiável para confirmar se um arquivo não foi corrompido ou alterado durante o download ou a transferência.

- Aumenta a segurança: forma a base para armazenamento seguro de senhas (somente hashes são armazenados, não texto simples) e assinaturas digitais.

- Permite a desduplicação: os sistemas podem usar hashes para identificar e eliminar arquivos duplicados, economizando drasticamente espaço de armazenamento.

Desvantagens:

- Vulnerabilidade de Colisão: Além disso, Uma colisão ocorre quando dois arquivos diferentes produzem o mesmo hash.

- Algoritmos desatualizados: muitos sistemas mais antigos ainda usam algoritmos quebrados, como MD5, criando brechas de segurança.

- Verificação, não proteção: Além disso, um hash pode verificar se um arquivo é idêntico ao original, mas não pode determinar se o arquivo original era seguro ou malicioso.

Conclusão:

Além disso, FileHash é um conceito enganosamente simples, com implicações profundas. É um herói anônimo que trabalha nos bastidores para proteger nossos logins, validar nossos downloads e proteger a integridade de dados críticos. Além disso, À medida que a tecnologia avança e as ameaças se tornam mais sofisticadas, a evolução dos algoritmos de hash continua, garantindo que essa impressão digital permaneça uma guardiã confiável de nossas vidas virtuais. Em uma era de incerteza digital, o hash é um pilar da certeza.